Một số ứng dụng phổ biến trên Google Store tồn tại lỗ hổng nghiêm trọng

Một số ứng dụng Android phổ biến đang sử dụng phiên bản thư viện chưa được vá lỗi của Google, điều này dẫn tới khả năng dữ liệu cá nhân của hàng trăm triệu người dùng có nguy cơ bị tấn công.

Lỗ hổng nghiêm trọng CVE-2020-8913

Nhiều ứng dụng phổ biến bao gồm Grindr, Bumble, OkCupid, Cisco Teams, Moovit, Yango Pro, Microsoft Edge, Xrecorder và PowerDirector đang tồn tại lỗ hổng bảo mật có thể bị khai thác để đánh cắp dữ liệu nhạy cảm, như mật khẩu, chi tiết tài chính và e-mail của người dùng.

Lỗ hổng này được định danh CVE-2020-8913 có mức độ nghiêm trọng 8,8/10 theo thang điểm CVSS v3. CVE-2020-8913 tồn tại trong thư viện Play Core từ trước phiên bản 1.7.2. Đây là một thư viện Android phổ biến cho phép các nhà phát triển quản lý việc phân phối các môđun tính năng mới một cách hiệu quả, kích hoạt các bản cập nhật của ứng dụng trong thời gian chạy và tải xuống các gói ngôn ngữ bổ sung.

Mặc dù, Google đã phát hành bản cập nhật khắc phục lỗ hổng này vào tháng 3/2020. Nhưng theo phát hiện mới từ Check Point Research nhiều nhà phát triển ứng dụng bên thứ ba vẫn chưa cập nhật phiên bản mới trong ứng dụng để giảm thiểu các mối đe dọa.

"Không giống như các lỗ hổng phía máy chủ - nơi lỗ hổng được khắc phục hoàn toàn sau khi phát hành bản vá, đối với các lỗ hổng phía máy khách, mỗi nhà phát triển cần tải phiên bản mới nhất của thư viện và thực thi trong ứng dụng, sau đó yêu cầu khách hàng cập nhật", theo CheckPoint Research.

Phân tích về lỗ hổng

Được báo cáo lần đầu tiên vào cuối tháng 8/2020 bởi các nhà nghiên cứu tại Oversecured, lỗ hổng cho phép tin tặc chèn các tập tin thực thi độc hại vào bất kỳ ứng dụng nào sử dụng thư viện này. Từ đó, tin tặc có thể chiếm quyền truy cập vào tất cả các tài nguyên của ứng dụng bị xâm nhập.

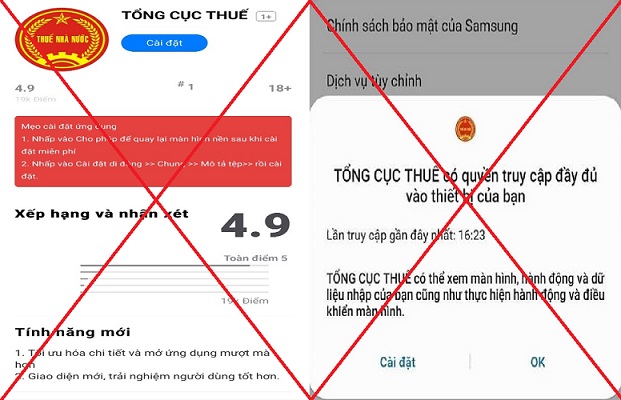

Quy trình khai thác lỗ hổng CVE-2020-8913

CVE-2020-8913 bắt nguồn từ một lỗi Path Traversal trong thư viện, có thể bị khai thác để tải và thực thi mã độc hại. Tin tặc có thể sử dụng lỗ hổng này để chèn mã độc vào các ứng dụng ngân hàng để lấy cắp mật khẩu, đọc các tin nhắn OTP (dựa trên quyền đọc tin nhắn của ứng dụng ngân hàng).

Theo Nghiên cứu của Check Point, trong số 13% ứng dụng Google Play được phân tích vào tháng 9/2020, 8% trong số đó sử dụng Play Core Library tồn tại lỗ hổng CVE-2020-8913.

Danh sách các ứng dụng sử dụng phiên bản thư viện có chứa lỗ hổng

Hiện tại, các ứng dụng Viber, Meetup và Booking.com đã cập nhật ứng dụng của họ lên phiên bản thư viện được vá. Nếu người dùng đang sử dụng những ứng dụng được liệt kê ở trên, thì cần khẩn trương nâng cấp lên phiên bản mới nhất. Bên cạnh đó, người dùng cũng tránh tải các ứng dụng từ các nguồn không uy tín trên mạng Internet.

Theo nguồn antoanthongtin.gov.vn

Xem thêm các tin khác